詐騙者使用虛假的 Ledger 數據泄露電子郵件來竊取加密貨幣

來源 Cryptopolitan

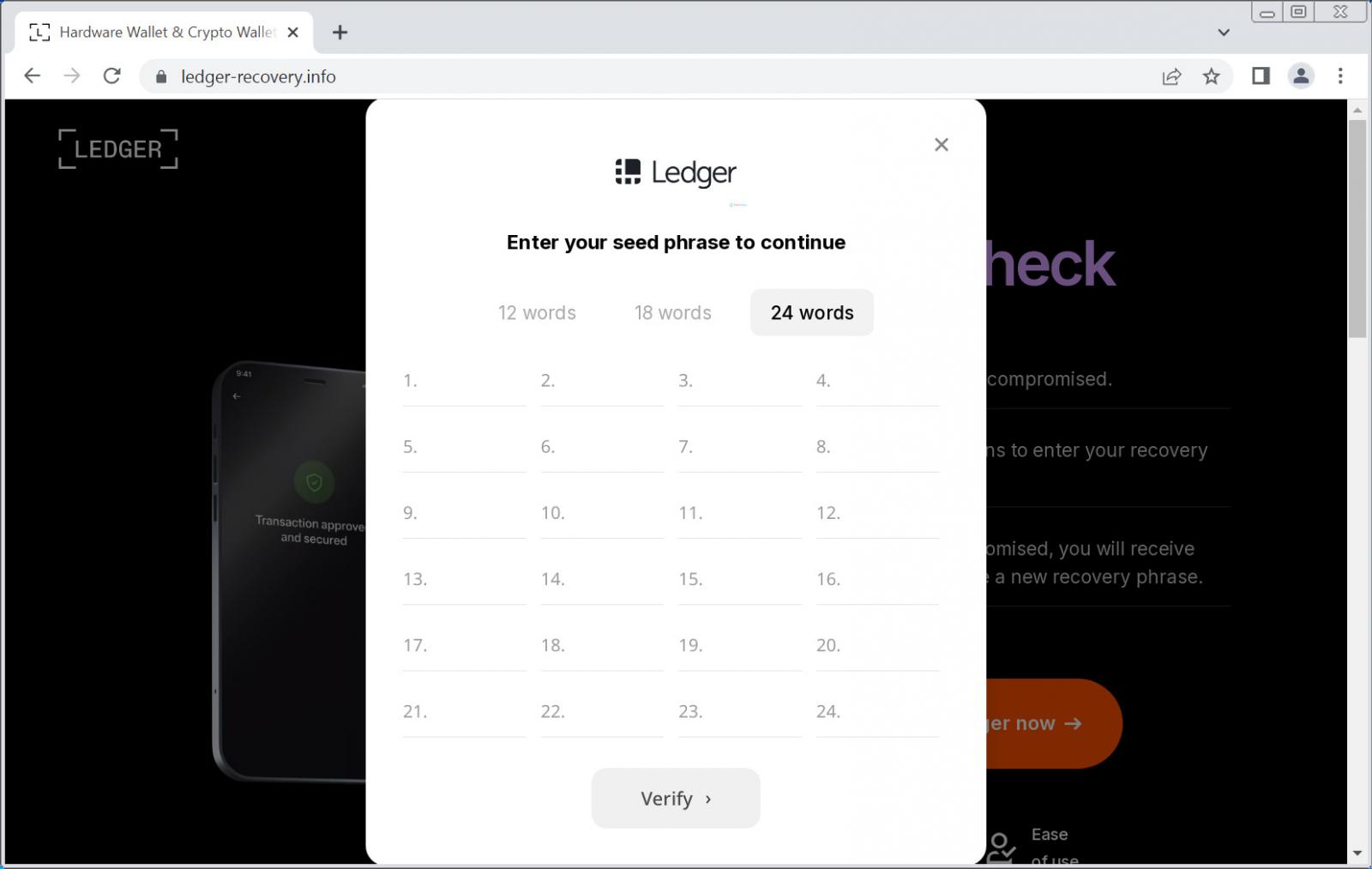

據報道,該騙局始於 2024 年 12 月 15 日,並使用亞馬遜 AWS 基礎設施來看似合法。這些網絡釣魚嘗試旨在竊取用戶的 24 字恢復短語,這將使攻擊者能夠完全訪問受害者的加密貨幣資金。 該活動似乎特別有效,因爲它利用了 Ledger 之前的 2020 年數據泄露事件(當時客戶信息實際被泄露)所引發的真正擔憂。 這些欺詐性電子郵件遵循精心設計的模式,旨在顯得官方。它們的主題爲“安全警報:數據泄露可能會暴露您的恢復短語”,並且似乎來自“Ledger support@ledger.com”。然而,調查人員發現詐騙者實際上正在使用 SendGrid 電子郵件營銷平臺來分發這些消息。 當用戶單擊這些電子郵件中的“驗證我的恢復短語”按鈕時,他們會通過多個階段進行重定向。第一個重定向指向 Amazon AWS 網站,網址爲可疑 URL:product-ledg.s3.us-west-1.amazonaws.com。從那裏,用戶被髮送到網絡釣魚網站。 該釣魚網站顯示出明顯的技術能力。它包括一個驗證系統,可根據加密貨幣恢復短語中使用的 2,048 個有效單詞檢查每個輸入的單詞。這種實時驗證使該網站對受害者來說顯得更加合法。 攻擊者還添加了另一個欺騙性元素:該網站總是聲稱輸入的短語無效,以鼓勵多次嘗試,並可能雙重檢查他們是否收到了正確的恢復詞。 該騙局的其他版本也已被dent。一些電子郵件聲稱是固件更新通知,但它們的共同目標是竊取用戶的恢復短語以訪問其加密貨幣錢包。每個輸入的單詞都會立即傳輸到攻擊者的服務器。 加密貨幣網絡釣魚活動似乎正式出現

免責聲明:僅供參考。 過去的表現並不預示未來的結果。

推薦文章

以太坊是智能合約平臺中經過實戰考驗、最安全、去中心化程度最高的平臺。它自 2015 年成立以來,已成爲去中心化應用程序、智能合約和代幣化領域的領導者。它目前在代幣化資產市場中佔據 81% 的主導地位,其長期的業績記錄和龐大的分佈式驗證器者網絡讓資產管理者在將資產轉移到鏈上時對其安全性和可靠性充滿信心。

Varathan的同事、三菱UFJ銀行的東京全球市場研究主管Teppei Ino指出,「考慮到目前日圓貶值的趨勢和即將在日本央行會議之前舉行的FOMC會議,我們應該記住,如果因為這一事件,美元兌日圓達到155這樣的水準,日本央行仍然有可能突然決定加息。」

鑑於預期差距,以預期市盈率計算,股價似乎很便宜,這意味著對於想要參與的投資者來說,這是一個有趣的上升空間。